contrôle d'accès vecteur bleu icône cloud computing symbole eps 10 fichier 16877825 Art vectoriel chez Vecteezy

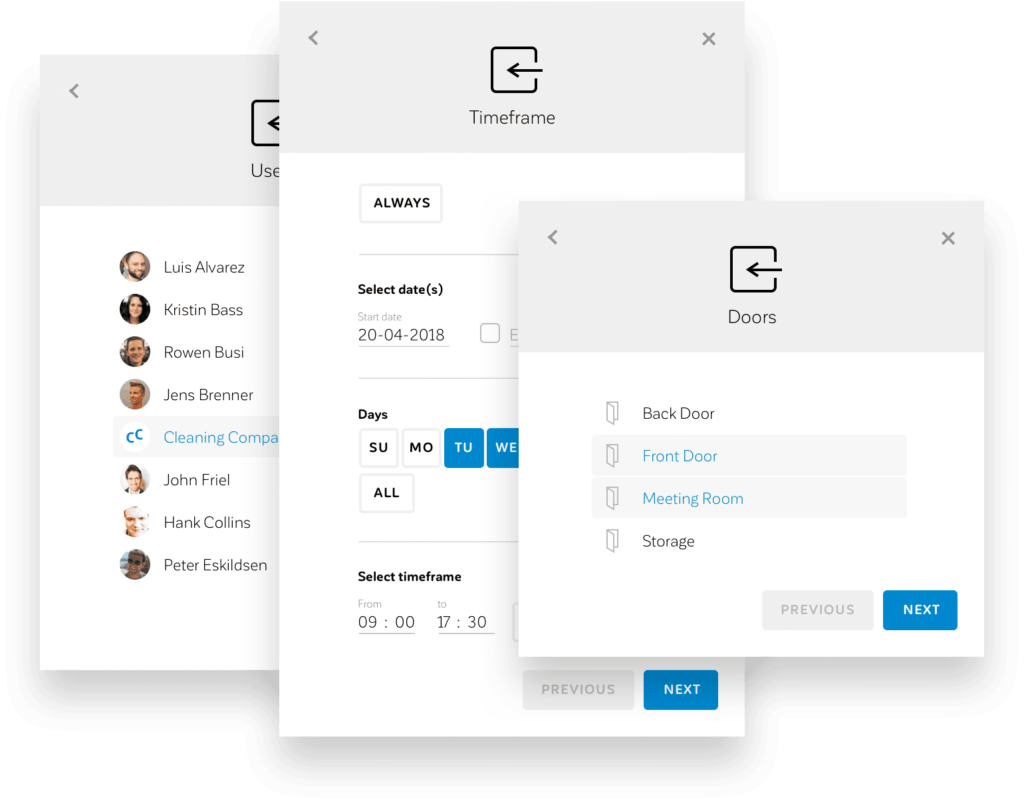

Conception De Vecteur De Ligne De L'internet, Réseau Et La Technologie Informatique Et D'autres Concepts Tels Que La Stabilité Du Réseau, La Sécurité, Le Contrôle D'accès, L'écran Tactile, Le Serveur De Base